В този урок ще научите как активирате TLSv1.3 на NGINX. Какво означава TLSv 1.3, какво помага и защо имате нужда на уеб сървъра като TLS може да се активира. За сървъри със система за управление VestaCP (CentOS или Ubuntu) е малко по-трудно за активиране TLS 1.3 отколкото на cPanel сървър, но не е невъзможно.

съдържание

Защо е по-добре TLS 1.3 от TLS 1.2?

TLS (Transport Layer Security) е криптографски протокол което осигурява сигурност на връзката между компютъра и мрежата, от която той е част. TLS използва се в приложения като: електронна поща, Съобщения, гласови и видео разговори (VoIP), но особено при HTTPS. Осигуряване на сигурна комуникация между компютъра или смартфона на потребителя и уеб сървъра на достъпната страница.

TLS 1.3 предлага а по-висока скорост на свързване клиент – сървър и a Нещо повече сигурност чрез елиминиране на някои алгоритми. Разликите между TLSv1.2 и TLSv1.3.

Около HTTPS, SSL (Secure Sockets Layer) Казах и в други статии:

- Как да инсталирате сертификат SSL (HTTPS Връзка) за уебсайт, хостван на NGINX сървър без cPanel или VestaCP

- прекомпилирам OpenSSL 1.1 & NGINX 1.25 за TLS 1.3 (CentOS 7)

- Как да преместите блог или уебсайт WordPress от HTTP на HTTPS (Nginx)

- Изтриване на стари домейни Certbot certificates (Да шифроваме сертификат)

Как да активирам TLS 1.3 на NGINX? Сървър с управление VestaCP / CentOS

Преди да видите как активирате TLSv1.3 на NGINX, трябва да имате предвид някои минимални изисквания TLS 1.3.

- NGINX 1.13.x или по-нова версия

- Сертификат TLS валиден

- Активно име на домейн с правилно конфигуриран DNS – достъпно в Интернет

- Сертификат TLS / SSL валиден. Може и да бъде Let’s Encrypt.

Pe VestaCP инсталиран преди много време, имаме наличен само протокола TLS 1.2. Виждал съм в много уроци, че е достатъчно, както в nginx.conf нека добавим следния ред за ок TLS 1.3 за активиране:

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name example.com;

root /var/www/example.com/public;

ssl_certificate /path/to/your/certificate.crt;

ssl_certificate_key /path/to/your/private.key;

ssl_protocols TLSv1.2 TLSv1.3;

Фалшив. Ако сървър CentOS с управлението VestaCP, NGINX не е компилиран с минималната версия OpenSSL 1.1.1.1, ssl_protocols TLSv1.2 TLSv1.3; в nginx.conf .. изобщо не помага.

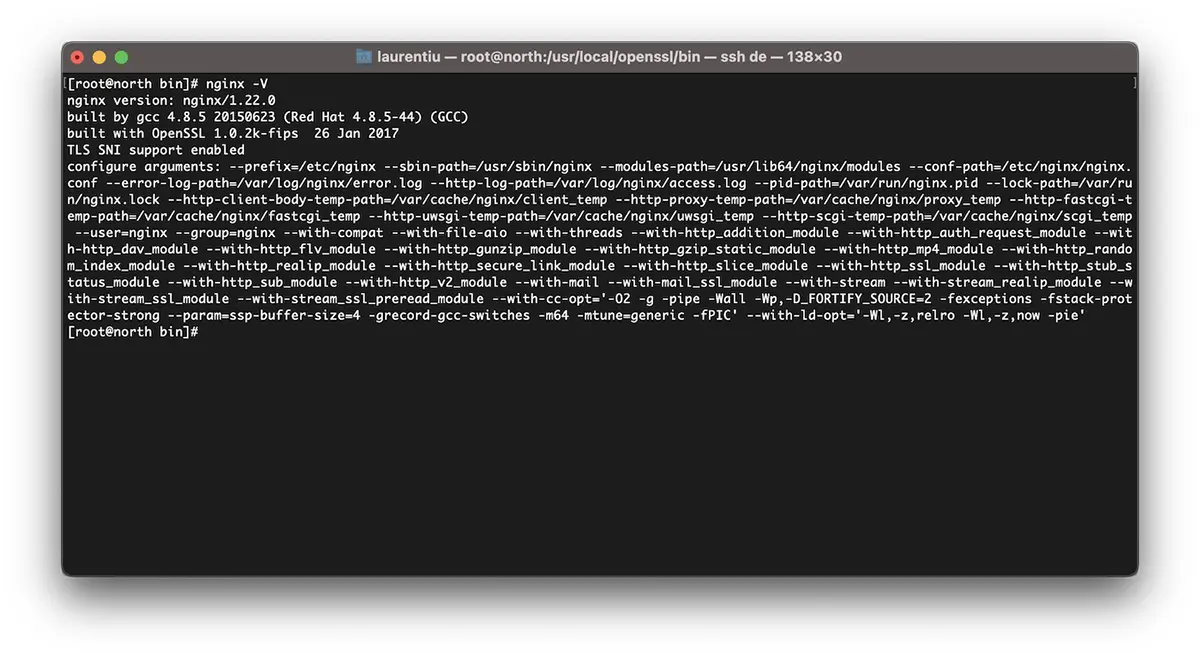

[root@north ~]# nginx -V

nginx version: nginx/1.22.0

built by gcc 4.8.5 20150623 (Red Hat 4.8.5-44) (GCC)

built with OpenSSL 1.0.2k-fips 26 Jan 2017

TLS SNI support enabledТака че в горния пример Nginx 1.22.0 е съвместима версия TLS 1.3, но библиотеката не ни помага OpenSSL 1.0.2k-fips.

За активиране TLSv1.3 на Nginx, първо трябва да инсталирате дъщерните библиотеки и пакетите за разработка. Development Tools. Втича се CentOS 7 командни реда:

yum install gcc gcc-c++ pcre-devel zlib-devel make unzip gd-devel perl-ExtUtils-Embed libxslt-devel openssl-devel perl-Test-Simple

yum groupinstall 'Development Tools'1. Инсталирайте най-новата версия OpenSSL

Към момента най-новата версия е OpenSSL 1.1.1p, но доколкото забелязах вече има и OpenSSL 3. Можете да намерите източниците на OpenSSL. Org.

cd /usr/src

wget https://www.openssl.org/source/openssl-1.1.1p.tar.gz

tar xvf openssl-1.1.1p.tar.gz

mv openssl-1.1.1p openssl

cd openssl

./config --prefix=/usr/local/openssl --openssldir=/usr/local/openssl --libdir=/lib64 shared zlib-dynamic

make -j4

make test

make install Много е важно да бягате make test преди да инсталирате библиотеката. Ако тестът има грешки, не стартирайте make install до отстраняване на грешките.

В следващата стъпка правим резервно копие на текущия двоичен файл openssl и добавяме symlink към новия.

mv /usr/bin/openssl /usr/bin/openssl-backup

ln -s /usr/local/openssl/bin/openssl /usr/bin/opensslв /usr/local/openssl/bin изпълни ldd за проверка на зависимостите openssl. Евентуално можем да проверим и версията на openssl. командване openssl version.

[root@north bin]# ldd openssl

linux-vdso.so.1 => (0x00007ffd20bd7000)

libssl.so.1.1 => /lib64/libssl.so.1.1 (0x00007fab09b62000)

libcrypto.so.1.1 => /lib64/libcrypto.so.1.1 (0x00007fab09675000)

libdl.so.2 => /lib64/libdl.so.2 (0x00007fab09471000)

libpthread.so.0 => /lib64/libpthread.so.0 (0x00007fab09255000)

libc.so.6 => /lib64/libc.so.6 (0x00007fab08e87000)

/lib64/ld-linux-x86-64.so.2 (0x00007fab09df5000)

[root@north bin]# openssl version

OpenSSL 1.1.1p 21 Jun 2022В момента имаме инсталирана най-новата версия OpenSSL което издържа TLSv1.3. Можем да проверим версиите TLS / SSL подкрепени от книжарници OpenSSL по поръчка:

[root@north bin]# openssl ciphers -v | awk '{print $2}' | sort | uniq

SSLv3

TLSv1

TLSv1.2

TLSv1.3

[root@north bin]# Това не означава, че уебсайтовете се хостват с помощта на мениджъра VestaCP те ще имат веднага TLS 1.3.

Въпреки че сме инсталирали OpenSSL 1.1.1p, Nginx е компилиран със старата версия OpenSSL 1.0.2k-fips.

[root@north bin]# nginx -V

nginx version: nginx/1.22.0

built by gcc 4.8.5 20150623 (Red Hat 4.8.5-44) (GCC)

built with OpenSSL 1.0.2k-fips 26 Jan 2017

TLS SNI support enabled

configure arguments: --prefix=/etc/nginx --sbin-path=/usr/sbin/nginx --modules-path=/usr/lib64/nginx/modules --conf-path=/etc/nginx/nginx.conf --error-log-path=/var/log/nginx/error.log --http-log-path=/var/log/nginx/access.log --pid-path=/var/run/nginx.pid --lock-path=/var/run/nginx.lock --http-client-body-temp-path=/var/cache/nginx/client_temp --http-proxy-temp-path=/var/cache/nginx/proxy_temp --http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp --http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp --http-scgi-temp-path=/var/cache/nginx/scgi_temp --user=nginx --group=nginx --with-compat --with-file-aio --with-threads --with-http_addition_module --with-http_auth_request_module --with-http_dav_module --with-http_flv_module --with-http_gunzip_module --with-http_gzip_static_module --with-http_mp4_module --with-http_random_index_module --with-http_realip_module --with-http_secure_link_module --with-http_slice_module --with-http_ssl_module --with-http_stub_status_module --with-http_sub_module --with-http_v2_module --with-mail --with-mail_ssl_module --with-stream --with-stream_realip_module --with-stream_ssl_module --with-stream_ssl_preread_module --with-cc-opt='-O2 -g -pipe -Wall -Wp,-D_FORTIFY_SOURCE=2 -fexceptions -fstack-protector-strong --param=ssp-buffer-size=4 -grecord-gcc-switches -m64 -mtune=generic -fPIC' --with-ld-opt='-Wl,-z,relro -Wl,-z,now -pie'

[root@north bin]# openssl version

OpenSSL 1.1.1p 21 Jun 2022

[root@north bin]# 2. Прекомпилирайте Nginx за системата VestaCP

В тази стъпка трябва да прекомпилираме for OpenSSL вече инсталирана версия на Nginx на системата CentOS / VestaCP. Както казах по-горе, в моя случай става дума за nginx/1.22.0. Тъй като говорим за уеб сървър, който има VestaCP система за администриране, преди да започнем прекомпилирането е добре да направим резервно копие на конфигурационните файлове на nginx.

Архивирайте текущия Nginx в системата VestaCP

Архивирайте и съхранявайте някъде на сървъра директориите "/etc/nginx" и "/usr/local/vesta/nginx".

БЯГАЙТЕ nginx -V и запишете съществуващите модули във файл.

configure arguments: --prefix=/etc/nginx --sbin-path=/usr/sbin/nginx --modules-path=/usr/lib64/nginx/modules --conf-path=/etc/nginx/nginx.conf --error-log-path=/var/log/nginx/error.log --http-log-path=/var/log/nginx/access.log --pid-path=/var/run/nginx.pid --lock-path=/var/run/nginx.lock --http-client-body-temp-path=/var/cache/nginx/client_temp --http-proxy-temp-path=/var/cache/nginx/proxy_temp --http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp --http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp --http-scgi-temp-path=/var/cache/nginx/scgi_temp --user=nginx --group=nginx --with-compat --with-file-aio --with-threads --with-http_addition_module --with-http_auth_request_module --with-http_dav_module --with-http_flv_module --with-http_gunzip_module --with-http_gzip_static_module --with-http_mp4_module --with-http_random_index_module --with-http_realip_module --with-http_secure_link_module --with-http_slice_module --with-http_ssl_module --with-http_stub_status_module --with-http_sub_module --with-http_v2_module --with-mail --with-mail_ssl_module --with-stream --with-stream_realip_module --with-stream_ssl_module --with-stream_ssl_preread_module --with-cc-opt='-O2 -g -pipe -Wall -Wp,-D_FORTIFY_SOURCE=2 -fexceptions -fstack-protector-strong --param=ssp-buffer-size=4 -grecord-gcc-switches -m64 -mtune=generic -fPIC' --with-ld-opt='-Wl,-z,relro -Wl,-z,now -pie'

Как да прекомпилирам Nginx за надграждане OpenSSL / CentOS 7

Повтарям. Ако имате VestaCP, изтеглете версията на Nginx, която вече сте инсталирали. Можете да намерите всички архиви с версии на Nginx nginx.org.

cd /usr/src

wget https://nginx.org/download/nginx-1.22.0.tar.gz

tar xvf nginx-1.22.0.tar.gz

cd nginx-1.22.0Ние прекомпилираме модулите на nginx:

./configure --prefix=/etc/nginx \

--sbin-path=/usr/sbin/nginx \

--modules-path=/usr/lib64/nginx/modules \

--conf-path=/etc/nginx/nginx.conf \

--error-log-path=/var/log/nginx/error.log \

--http-log-path=/var/log/nginx/access.log \

--pid-path=/var/run/nginx.pid \

--lock-path=/var/run/nginx.lock \

--http-client-body-temp-path=/var/cache/nginx/client_temp \

--http-proxy-temp-path=/var/cache/nginx/proxy_temp \

--http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp \

--http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp \

--http-scgi-temp-path=/var/cache/nginx/scgi_temp \

--user=nginx \

--group=nginx \

--with-compat \

--with-file-aio \

--with-threads \

--with-http_addition_module \

--with-http_auth_request_module \

--with-http_dav_module \

--with-http_flv_module \

--with-http_gunzip_module \

--with-http_gzip_static_module \

--with-http_mp4_module \

--with-http_random_index_module \

--with-http_realip_module \

--with-http_secure_link_module \

--with-http_slice_module \

--with-http_ssl_module \

--with-http_stub_status_module \

--with-http_sub_module \

--with-http_v2_module \

--with-mail \

--with-mail_ssl_module \

--with-stream \

--with-stream_realip_module \

--with-stream_ssl_module \

--with-stream_ssl_preread_module \

--with-openssl=/usr/src/openssl \

--with-cc-opt='-O2 -g -pipe -Wall -Wp,-D_FORTIFY_SOURCE=2 -fexceptions -fstack-protector-strong \

--param=ssp-buffer-size=4 -grecord-gcc-switches -m64 -mtune=generic -fPIC' \

--with-ld-opt='-Wl,-z,relro -Wl,-z,now -pie'make -j4

make installВече имаме инсталиран Nginx и компилиран с най-новата версия на OpenSSL способни да издържат TLSv1.3.

[root@north bin]# nginx -V

nginx version: nginx/1.22.0

built by gcc 4.8.5 20150623 (Red Hat 4.8.5-44) (GCC)

built with OpenSSL 1.1.1p 21 Jun 2022

TLS SNI support enabled*ако nginx вече е инсталиран на сървъра, ще трябва да го деинсталирате. Компилирането не работи при надграждане на nginx.

Как да активирам TLSv1.3 за домейни във VestaCP?

Във файла /etc/nginx/nginx.conf добавяме следните редове:

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers on;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';На ниво домейн промених нещо в шаблоните VestaCP и за активиране на HTTP/2. Така че, когато добавям нов домейн (example.com) с активиран Let's Encrypt, имам следния конфигурационен файл за SSL:

cat /home/vestacpuser/conf/web/example.com.nginx.ssl.conf

server {

listen IP.IP.IP.IP:443 ssl http2;

server_name example.com www.example.com;

root /home/vestacpuser/web/example.com/public_html;

index index.php index.html index.htm;

access_log /var/log/nginx/domains/example.com.log combined;

access_log /var/log/nginx/domains/example.com.bytes bytes;

error_log /var/log/nginx/domains/example.com.error.log error;

ssl_certificate /home/vestacpuser/conf/web/ssl.example.com.pem;

ssl_certificate_key /home/vestacpuser/conf/web/ssl.example.com.key;

....

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers on;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';Преди да рестартирате nginx е добре първо да тествате конфигурацията му.

[root@north web]# nginx -t

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful

[root@north web]# systemctl restart nginxНадявам се да намерите този урок за полезен и ако се затрудните с нещо, оставете подробности за проблема в коментарите.