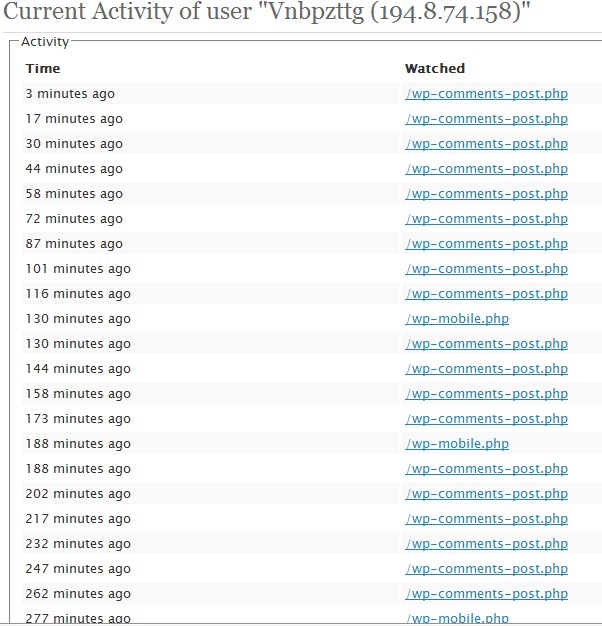

Напоследък започнах да бъдат по-внимателни с блогове случва на сървъра. Открих, че наистина чете един блог, с много хитове. Очевиден пример е на снимката по-долу:

Такъв спам ботове са много, и техните коментари, събрана от стотици Akismet. Знам, че WordPress, Има възможност да блокирате IP който иска да коментира, но това не помага много, по две причини.

1. IP, ако е блокиран от WordPress -> Табло за управление, стигнете до сървъра и има трафик.

2. Ако сървърът е 100 блогове ... всеки има същото IP блок. (Главоболие)

3. От същия IP може да се опита да търси уязвими точки за сигурност на други отворени портове. (Знам, че казах две причини. Едната е бонус)

Друг начин за достъп до IP блок на сайт, редактирайте файла . HtaccessОт корен folderu, в която има място файлове (обикновено public_html). Имах фантазии като тази, през юни 2007 при писане на пост "Откаже достъп до Spammer IP".

. Метод на блокиране на IP адреси Htaccess, аз не препоръчвам на никого, от една причина: Колкото по-натоварени на Htaccess, часът на зареждане на сайта се увеличава.. Ако 100 файлове. Htaccess ще разполагат с една 50 Директивата за Apache (HTTP сървър), можете да поставите две свещи бонбони :)

Мисля, че третият метод е най-добрият .. Блокирането на IPВ сайтове сървър, All пристанищаИзползване IPTABLES.

На снимката по-горе, се вижда IP 194.8.74.158 опитва да спам някои блог страници. Заключете го на ниво сървър е както следва.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#Разбира се, не за да блокират всеки IP в ръка. Тъй като видяхме, ботове са повече IP адреси в същия блок. Ако има такъв, ARIN si RIPE.

Информация за домейн (ripe.net) 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBOk. Ако IP адрес идва от един регион, където те са сигурни, че те не искат посетители на сървъра (или чрез интернет или по пощата), стигаме до опцията за блокиране на достъпа до два от клас C (Class C подмрежа), който да обхваща всички плажа между IP адреси и 194.8.74.0 194.8.75.255.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveIPTABLES-L, вижте списъка с IP "Chain INPUT".